批处理禁用u盘_批处理 禁用服务

很高兴能够参与这个批处理禁用u盘问题集合的解答工作。我将根据自己的知识和经验,为每个问题提供准确而有用的回答,并尽量满足大家的需求。

1.如何关闭任务管理器里多余进程?

2.怎么强力删除?

3.笔记本电脑开机密码重置后,为何重新启动后,用新旧密码都开不了机,有什么解决办法?谢谢

4.电脑中毒,没杀毒软件,怎么办?

5.win7有什么新功能

如何关闭任务管理器里多余进程?

任务管理器里的进程禁用的方法:打开控制面板-管理工具-服务这里都是他们主文件(属性)--停用--再在下面选择已禁用--确定,我也这样禁用了,

我给你说这么多你看看,不要哪个你关哪个

(1)[system Idle Process]

进程文件: [system process] or [system process]

进程名称: Windows内存处理系统进程

描 述: Windows页面内存管理进程,拥有0级优先。

介 绍:该进程作为单线程运行在每个处理器上,并在系统不处理其他线程的时候分派处理器的时间。它的cpu占用率越大表示可供分配的CPU资源越多,数字越小则表示CPU资源紧张。

(2)[alg.exe]

进程文件: alg or alg.exe

进程名称: 应用层网关服务

描 述: 这是一个应用层网关服务用于网络共享。

介 绍:一个网关通信插件的管理器,为 “Internet连接共享服务”和 “Internet连接防火墙服务”提供第三方协议插件的支持。

(3)[csrss.exe]

进程文件: csrss or csrss.exe

进程名称: Client/Server Runtime Server Subsystem

描 述: 客户端服务子系统,用以控制Windows图形相关子系统。

介 绍: 这个是用户模式Win32子系统的一部分。csrss代表客户/服务器运行子系统而且是一个基本的子系统必须一直运行。csrss用于维持Windows的控制,创建或者删除线程和一些16位的虚拟MS-DOS环境。

(4)[ddhelp.exe]

进程文件: ddhelp or ddhelp.exe

进程名称: DirectDraw Helper

描 述: DirectDraw Helper是DirectX这个用于图形服务的一个组成部分。

简 介:Directx 帮助程序

(5)[dllhost.exe]

进程文件: dllhost or dllhost.exe

进程名称: DCOM DLL Host进程

描 述: DCOM DLL Host进程支持基于COM对象支持DLL以运行Windows程序。

介 绍:com代理,系统附加的dll组件越多,则dllhost占用的cpu资源和内存资源就越多,而8月的“冲击波杀手”大概让大家对它比较熟悉吧。

(6)[explorer.exe]

进程文件: explorer or explorer.exe

进程名称: 程序管理

描 述: Windows Program Manager或者Windows Explorer用于控制Windows图形Shell,包括开始菜单、任务栏,桌面和文件管理。

介 绍:这是一个用户的shell,在我们看起来就像任务条,桌面等等。或者说它就是资源管理器,不相信你在运行里执行它看看。它对windows系统的稳定性还是比较重要的,而红码也就是找它的麻烦,在c和d根下创建explorer.exe。

(7)[inetinfo.exe]

进程文件: inetinfo or inetinfo.exe

进程名称: IIS Admin Service Helper

描 述: InetInfo是Microsoft Internet Infomation Services (IIS)的一部分,用于Debug调试除错。

介绍:IIS服务进程,蓝码正是利用的inetinfo.exe的缓冲区溢出漏洞。

(8)[internat.exe]

进程文件: internat or internat.exe

进程名称: Input Locales

描 述: 这个输入控制图标用于更改类似国家设置、键盘类型和日期格式。internat.exe在启动的时候开始运行。它加载由用户指定的不同的输入点。输入点是从注册表的这个位置HKEY_USERS\.DEFAULT\Keyboard Layout\Preload 加载内容的。internat.exe 加载“EN”图标进入系统的图标区,允许使用者可以很容易的转换不同的输入点。当进程停掉的时候,图标就会消失,但是输入点仍然可以通过控制面板来改变。

介 绍:它主要是用来控制输入法的,当你的任务栏没有“EN”图标,而系统有internat.exe进程,不妨结束掉该进程,在运行里执行internat命令即可。

(9)[kernel32.dll]

进程文件: kernel32 or kernel32.dll

进程名称: Windows壳进程

描 述: Windows壳进程用于管理多线程、内存和资源。

介 绍:更多内容浏览非法操作与Kernel32解读

(10)[lsass.exe]

进程文件: lsass or lsass.exe

进程名称: 本地安全权限服务

描 述: 这个本地安全权限服务控制Windows安全机制。管理 IP 安全策略以及启动 ISAKMP/Oakley (IKE) 和 IP 安全驱动程序等。

介 绍:这是一个本地的安全授权服务,并且它会为使用winlogon服务的授权用户生成一个进程。这个进程是通过使用授权的包,例如默认的msgina.dll来执行的。如果授权是成功的,lsass就会产生用户的进入令牌,令牌别使用启动初始的shell。其他的由用户初始化的进程会继承这个令牌的。而windows活动目录远程堆栈溢出漏洞,正是利用LDAP 3搜索请求功能对用户提交请求缺少正确缓冲区边界检查,构建超过1000个"AND"的请求,并发送给服务器,导致触发堆栈溢出,使Lsass.exe服务崩溃,系统在30秒内重新启动。

(11)[mdm.exe]

进程文件: mdm or mdm.exe

进程名称: Machine Debug Manager

描 述: Debug除错管理用于调试应用程序和Microsoft Office中的Microsoft Script Editor脚本编辑器。

介 绍:Mdm.exe的主要工作是针对应用软件进行排错(Debug),说到这里,扯点题外话,如果你在系统见到fff开头的0字节文件,它们就是mdm.exe在排错过程中产生一些暂存文件,这些文件在操作系统进行关机时没有自动被清除,所以这些fff开头的怪文件里是一些后缀名为CHK的文件都是没有用的垃圾文件,可匀我馍境换岫韵低巢涣加跋臁6?X系统,只要系统中有Mdm.exe存在,就有可能产生以fff开头的怪文件。可以按下面的方法让系统停止运行Mdm.exe来彻底删除以fff开头的怪文件:首先按“Ctrl+Alt+Del”组合键,在弹出的“关闭程序”窗口中选中“Mdm”,按“结束任务”按钮来停止Mdm.exe在后台的运行,接着把Mdm.exe(在C:\Windows\System目录下)改名为Mdm.bak。运行msconfig程序,在启动页中取消对“Machine Debug Manager”的选择。这样可以不让Mdm.exe自启动,然后点击“确定”按钮,结束msconfig程序,并重新启动电脑。另外,如果你使用IE 5.X以上版本浏览器,建议禁用脚本调用(点击“工具→Internet选项→高级→禁用脚本调用”),这样就可以避免以fff开头的怪文件再次产生。

(12)[mmtask.tsk]

进程文件: mmtask or mmtask.tsk

进程名称: 多媒体支持进程

描 述: 这个Windows多媒体后台程序控制多媒体服务,例如MIDI。

介 绍:这是一个任务调度服务,负责用户事先决定在某一时间运行的任务的运行。

(13)[mprexe.exe]

进程文件: mprexe or mprexe.exe

进程名称: Windows路由进程

描 述: Windows路由进程包括向适当的网络部分发出网络请求。

介 绍:这是Windows的32位网络界面服务进程文件,网络客户端部件启动的核心。印象中“A-311木马(Trojan.A-311.104)”也会在内存中建立mprexe.exe进程,可以通过资源管理结束进程。

(14)[msgsrv32.exe]

进程文件: msgsrv32 or msgsrv32.exe

进程名称: Windows信使服务

描 述: Windows信使服务调用Windows驱动和程序管理在启动。

介 绍:msgsrv32.exe 一个管理信息窗口的应用程序,win9x下如果声卡或者显卡驱动程序配置不正确,会导致死机或者提示msgsrv32.exe 出错。

(15)[mstask.exe]

进程文件: mstask or mstask.exe

进程名称: Windows计划任务

描 述: Windows计划任务用于设定继承在什么时间或者什么日期备份或者运行。

介 绍:计划任务,它通过注册表自启动。因此,通过计划任务程序实现自启动的程序在系统信息中看不到它的文件名,一旦把它从注册表中删除或禁用,那么通过计划任务启动的程序全部不能自动运行。win9X下系统启动就会开启计划任务,可以通过双击计划任务图标-高级-终止计划任务来停止它自启动。另外,攻击者在攻击过程中,也经常用到计划任务,包括上传文件、提升权限、种植后门、清扫脚印等。

(16)[regsvc.exe]

进程文件: regsvc or regsvc.exe

进程名称: 远程注册表服务

描 述: 远程注册表服务用于访问在远程计算机的注册表。

(17)[rpcss.exe]

进程文件: rpcss or rpcss.exe

进程名称: RPC Portmapper

描 述: Windows 的RPC端口映射进程处理RPC调用(远程模块调用)然后把它们映射给指定的服务提供者。

介 绍:98它不是在装载解释器时或引导时启动,如果使用中有问题,可以直接在在注册表HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices添加"字符串值",定向到"C:\WINDOWS\SYSTEM\RPCSS"即可。

(18)[services.exe]

进程文件: services or services.exe

进程名称: Windows Service Controller

描 述: 管理Windows服务。

介 绍:大多数的系统核心模式进程是作为系统进程在运行。打开管理工具中的服务,可以看到有很多服务都是在调用%systemroot%\system32\service.exe

(19)[smss.exe]

进程文件: smss or smss.exe

进程名称: Session Manager Subsystem

描 述: 该进程为会话管理子系统用以初始化系统变量,MS-DOS驱动名称类似LPT1以及COM,调用Win32壳子系统和运行在Windows登陆过程。

简 介:这是一个会话管理子系统,负责启动用户会话。这个进程是通过系统进程初始化的并且对许多活动的,包括已经正在运行的Winlogon,Win32(Csrss.exe)线程和设定的系统变量作出反映。在它启动这些进程后,它等待Winlogon或者Csrss结束。如果这些过程时正常的,系统就关掉了。如果发生了什么不可预料的事情,smss.exe就会让系统停止响应(就是挂起)。

(20)[snmp.exe]

进程文件: snmp or snmp.exe

进程名称: Microsoft SNMP Agent

描 述: Windows简单的网络协议代理(SNMP)用于监听和发送请求到适当的网络部分。

简 介:负责接收SNMP请求报文,根据要求发送响应报文并处理与WinsockAPI的接口。

(21)[spool32.exe]

进程文件: spool32 or spool32.exe

进程名称: Printer Spooler

描 述: Windows打印任务控制程序,用以打印机就绪。

(22)[spoolsv.exe]

进程文件: spoolsv or spoolsv.exe

进程名称: Printer Spooler Service

描 述: Windows打印任务控制程序,用以打印机就绪。

介 绍:缓冲(spooler)服务是管理缓冲池中的打印和传真作业。

(23)[stisvc.exe]

进程文件: stisvc or stisvc.exe

进程名称: Still Image Service

描 述: Still Image Service用于控制扫描仪和数码相机连接在Windows。

(24)[svchost.exe]

进程文件: svchost or svchost.exe

进程名称: Service Host Process

描 述: Service Host Process是一个标准的动态连接库主机处理服务.

介 绍:Svchost.exe文件对那些从动态连接库中运行的服务来说是一个普通的主机进程名。Svhost.exe文件定位在系统的%systemroot%\system32文件夹下。在启动的时候,Svchost.exe检查注册表中的位置来构建需要加载的服务列表。这就会使多个Svchost.exe在同一时间运行。每个Svchost.exe的回话期间都包含一组服务,以至于单独的服务必须依靠Svchost.exe怎样和在那里启动。这样就更加容易控制和查找错误。windows 2k一般有2个svchost进程,一个是RPCSS(Remote Procedure Call)服务进程,另外一个则是由很多服务共享的一个svchost.exe。而在windows XP中,则一般有4个以上的svchost.exe服务进程,windows 2003 server中则更多。

(25)[taskmon.exe]

进程文件: taskmon or taskmon.exe

进程名称: Windows Task Optimizer

描 述: windows任务优化器监视你使用某个程序的频率,并且通过加载那些经常使用的程序来整理优化硬盘。

介 绍:任务管理器,它的功能是监视程序的执行情况并随时报告。能够监测所有在任务栏中以窗口方式运行的程序,可打开和结束程序,还可直接调出关闭系统对话框。

(26)[tcpsvcs.exe]

进程文件: tcpsvcs or tcpsvcs.exe

进程名称: TCP/IP Services

描 述: TCP/IP Services Application支持透过TCP/IP连接局域网和Internet。

(27)[winlogon.exe]

进程文件: winlogon or winlogon.exe

进程名称: Windows Logon Process

描 述: Windows NT用户登陆程序。这个进程是管理用户登录和退出的。而且winlogon在用户按下CTRL+ALT+DEL时就激活了,显示安全对话框。

(28)[winmgmt.exe]

进程文件: winmgmt or winmgmt.exe

进程名称: Windows Management Service

描 述: Windows Management Service透过Windows Management Instrumentation data WMI)技术处理来自应用客户端的请求。

简 介:winmgmt是win2000客户端管理的核心组件。当客户端应用程序连接或当管理程序需要他本身的服务时这个进程初始化。WinMgmt.exe(CIM对象管理器)和知识库(Repository)是WMI两个主要构成部分,其中知识库是对象定义的数据库,它是存储所有可管理静态数据的中心数据库,对象管理器负责处理知识库中对象的收集和操作并从WMI提供程序收集信息。WinMgmt.exe在Windows 2k/NT上作为一个服务运行,而在Windows 95/98上作为一个独立的exe程序运行。Windows 2k系统在某些计算机上出现的WMI错误可以通过安装Windows 2k SP2来修正。

(29)[system]

进程文件: system or system

进程名称: Windows System Process

描 述: Microsoft Windows系统进程。

介 绍:在任务管理器中会看到这项进程,属于正常系统进程。

系统进程就介绍到这里。

在Windows2k/XP中,以下进程是必须加载的:

smss.exe、csrss.exe、winlogon.exe、services.exe、lsass.exe、svchost.exe(可以同时存在多个)、spoolsv.exe、explorer.exe、System Idle Process;

在Windows 9x中,一下进程是必须加载的:

msgsrv32.exe、mprexe.exe、mmtask.tsk、kenrel32.dll。

开始

运行

输入msconfig

启动

也可更部分文件

可能还有我没说全,你先看看吧

怎么强力删除?

svchost.exe是系统服务,具体有多少个也关系到你所启用 服务,服务启动的越多,所产生的进程,包括svchost.exe就可能越多,但也不排除病毒,不过目前svchost.exe已经不是那么多了,你先确保机器无毒,然后对系统服务进行优化

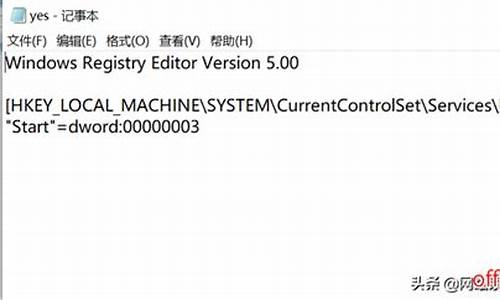

下面是我编辑好的优化批处理

打开记事本

将以下内容复制进去 并保存成.bat格式

例如1.bat 然后双击1.bat 后 重启电脑 就完成了对服务的自动优化了

cls

@echo off

rem 服务最优批处理文件!!

@rem Alerter 1

sc config Alerter start= DISABLED

@rem Application Layer Gateway Service 2

sc config ALG start= DISABLED

@rem Application Management (应用程序管理) 3

sc config AppMgmt start= DEMAND

@rem Background Intelligent Transfer Service 4

sc config BITS start= DISABLED

@rem Computer Browser (计算机浏览器) 5

sc config Browser start= DISABLED

@rem Indexing Service (索引服务) 6

sc config CiSvc start= DISABLED

@rem ClipBook (剪贴簿) 7

sc config ClipSrv start= DISABLED

@rem COM+ System Application 8

sc config COMSysApp start= AUTO

@rem Cryptographic Services 9

sc config CryptSvc start= DEMAND

@rem DCOM Server Process Launcher 10

sc config DcomLaunch start= AUTO

@rem DHCP Client (DHCP 客户端) 11

sc config Dhcp start= DISABLED

@rem Logical Disk Manager Administrative Service (逻辑磁盘管理员系统管理服务) 12

sc config dmadmin start= DEMAND

@rem Logical Disk Manager (逻辑磁盘管理员) 13

sc config dmserver start= DEMAND

@rem DNS Client (DNS 客户端) 14

sc config Dnscache start= DISABLED

@rem Error Reporting Service 15

sc config ERSvc start= DISABLED

@rem Event Log (事件记录文件) 16

sc config Eventlog start= AUTO

@rem COM+ Event System (COM+ 事件系统) 17

sc config EventSystem start= DEMAND

@rem Help and Support 18

sc config helpsvc start= DISABLED

@rem Human Interface Device Access 19

sc config HidServ start= DISABLED

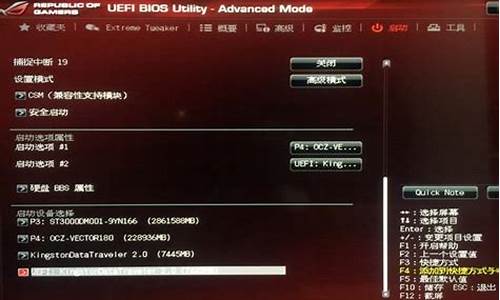

@rem /demos/winkeyd.exe下载软件,在其它电脑上安装并运行该软件,Windows Key提供了制作恢复软盘、恢复光盘及可引导闪存盘三种模式。由于现在软驱已属“稀有物品”,所以这里使用U盘来操作。

在软件的主窗口中单击“USB Flash Drive”按钮,将准备好的空白U盘插入,接着在光驱中放入Windows XP安装光盘(需要其中的TXTSETUP.SIF文件),再点击“Next”即可开始进行可启动U盘的制作。完成后,Windows Key会在U盘中添加启动系统所需文件,及进行密码修复所必须的几个文件。

步骤2:在BIOS中设定好U盘启动后,用U盘引导系统,其会将自动加载Windows Key驱动。稍等片刻,系统便会自动进入Windows Key的工作环境。这时选择要重置密码的系统所在分区的序号,该系统中所有的帐户名便会被列出。键入要重置密码的帐户名所对应的序号,将会弹出“Set Password To '12345' ? (Y/N)”的提示,根据提示输入“Y”,很快该帐户的密码便会被重设为12345了。

现在重新启动系统,输入重置后的密码进行登录,你会发现系统控制权又掌握在自己手中了。

win7有什么新功能

上网最恐怖的事莫过于新病毒出来的时候,尽管电脑上我们都装有各种强大的杀毒软件,也配置了定时自动更新病毒库,但病毒总是要先于病毒库的更新的,所以中招的每次都不会是少数,这里列举一些通用的杀毒方法,自己亲自动手来用系统自带的工具绞杀病毒: ( 8M69%+F

一、自己动手前,切记有备无患——用TaskList备份系统进程 ;^}\Z dw ,

新型病毒都学会了用进程来隐藏自己,所以我们最好在系统正常的时候,备份一下电脑的进程列表,当然最好在刚进入Windows时不要运行任何程序的情况下备份,样以后感觉电脑异常的时候可以通过比较进程列表,找出可能是病毒的进程。 _^>DR "G

在命令提示符下输入: =Aq )0 V5

TaskList /fo:csv>g:zc.csv a.G S(fi

上述命令的作用是将当前进程列表以csv格式输出到“zc.csv”文件中,g:为你要保存到的盘,可自定义设置,可以用Excel打开该文件。 D .3 )7J

二、自己动手时,必须火眼金睛——用FC比较进程列表文件 T gJ Ck ,

如果感觉电脑异常,或者知道最近有流行病毒,那么就有必要检查一下。 J /r %_ l

进入命令提示符下,输入下列命令: Iq<0-; [W[

TaskList /fo:csv>g:yc.csv QBH(q?7h

生成一个当前进程的yc.csv文件列表,然后输入: g ?3 :o {9 <br> FC g:\zc.csv g:\yc.csv L GFh b J <br> 回车后就可以看到前后列表文件的不同了,通过比较发现,电脑多了一个名为“Winion0n.exe”(这里以这个进程为例)不是“Winionon.exe”的异常进程。 AkTiD /f ; <br> <strong>三、进行判断时,切记证据确凿——用Netstat查看开放端口</strong> /n}:B>%M=

对这样的可疑进程,如何判断它是否是病毒呢?根据大部分病毒(特别是木马)会通过端口进行对外连接来传播病毒,可以查看一下端口占有情况。 ;qb 8p we

在命令提示符下输入: RM> [qv >

Netstat -a-n-o U#6p Hut

参数含义如下: \6')90guy$

a:显示所有与该主机建立连接的端口信息 %Vpf3* SJ

n:显示打开端口进程PID代码 |@[Xx

o:以数字格式显示地址和端口信息 K| wEf c 9

回车后就可以看到所有开放端口和外部连接进程,这里一个PID为1756(以此为例)的进程最为可疑,它的状态是“ESTABLISHED”,通过任务管理器可以知道这个进程就是“Winion0n.exe”,通过查看本机运行网络程序,可以判断这是一个非法连接! v / 89/g

连接参数含义如下: <Ew L CKaw

LISTENINC:表示处于侦听状态,就是说该端口是开放的,等待连接,但还没有被连接,只有TCP协议的服务端口才能处于LISTENINC状态。 MH. H})Z+

ESTABLISHED的意思是建立连接。表示两台机器正在通信。TIME-WAIT意思是结束了这次连接。说明端口曾经有过访问,但访问结束了,用于判断是否有外部电脑连接到本机。 ,S , >cs

四:下手杀毒时,一定要心狠手辣——用NTSD终止进程 '=;ve}Y5M&

虽然知道 “Winion0n.exe”是个非法进程,但是很多病毒的进程无法通过任务管理器终止,怎么办? 0~ j> x| x

在命令提示符下输入下列命令: / *nZ6 :8

ntsd –c q-p 1756 Q J+Y*I2R6

回车后可以顺利结束病毒进程。 RB[# ,vJ&

提示:“1756”为进程PID值,如果不知道进程的ID,打开任务管理器,单击“查看→选择列→勾上PID(进程标识符)即可。NTSD可以强行终止除Sytem,SMSS.EXE,CSRSS.EXE外的所有进程。 e # xm 0

五、断定病毒后,定要斩草除根——搜出病毒原文件 bS {~ DnL

对于已经判断是病毒文件的“Winion0n.exe”文件,通过搜索“本地所有分区”、“搜索系统文件夹和隐藏的文件和文件夹”,找到该文件的藏身之所,将它删除。不过这样删除的只是病毒主文件,通过查看它的属性,依据它的文件创建日期、大小再次进行搜索,找出它的同伙并删除。如果你不确定还有那些文件是它的亲戚,通过网络搜索查找病毒信息获得帮助。 /'rj9-ZQ

六、清除病毒后一定要打扫战场 K "C2 Tf >

手动修复注册表虽然把病毒文件删除了,但病毒都会在注册表留下垃圾键值,还需要把这些垃圾清除干净。 wEtM(sf; L

1、用reg export备份自启动。由于自启动键值很多,发现病毒时手动查找很不方便。这里用reg export+批处理命令来备份。 umNcBZ9 8v

启动记事本输入下列命令: bVDm %1oiB

reg export HKLM\software\Microsoft\Windows\CurrentVersion\Run f:\hklmrun.reg O cj>Mlz

reg export HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run f:\hkcu.reg NtIYff4@>9

reg export HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run f:\hklm.reg ^`$s_E6]O\

注:这里只列举几个常见键值的备份,其它键值请参照上述方法制作。有些用户注册表中可能没有后两个启动项目,这也是正常的。 WtZlEEvSa>

然后将它保存为ziqidong.bat在命令提示符下运行它,即可将所有自启动键值备份到相应的reg文件中,接着再输入: "^ hy55 V

copy f:\*.reg ziqidong.txt z&?E A e!

命令的作用是将所有备份的reg文件输出到“ziqidong.txt”中,这样如果发现病毒新增自启动项,同上次导出自启动值,利用上面介绍的FC命令比较前后两个txt文件,即可快速找出新增自启动项目。 vT t[&78 a

2、用reg delete删除新增自启动键值。比如:通过上面的方法在[HKER_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run],找到一个“Logon”自启动项,启动程序为“c:\windows\winlogon.exe”,现在输入下列命令即可删除病毒自启动键值: Ya 55 k u

reg delete HKLM\software\Microssoft\Windows\CurrentVersion\Run /f M W 2?

3、用reg import恢复注册表。Reg de-lete删除是的是整个RUN键值,现在用备份好的reg文件恢复即可,输入下列命令即可迅速还原注册表: S9%-8 b(OL

reg import f:\hklmrun.reg K scu~6YDz

上面介绍手动杀毒的几个系统命令,其实只要用好这些命令,我们基本可以KILL掉大部分的病毒,当然平时就一定要做好备份工作。 r Y{ a ~@

提示:上述操作也可以在注册表编辑器里手动操作,但是REG命令有个好处,那就是即使注册表编辑器被病毒设置为禁用,也可以通过上述命令导出/删除/导入操作,而且速度更快! 5 C lI

七、捆绑木马克星——FIND x { ~2` m

上面介绍利用系统命令查杀一般病毒,下面再介绍一个检测捆绑木马的“FIND”命令。相信很很多网虫都遭遇过捆绑木刀,这些“批着羊皮的狼”常常躲在、FLASH、甚至音乐文件后面。当我们打开这些文件的时候,虽然在当前窗口显示的确实是一幅(或是播放的FLASH),但可恶的木马却已经在后台悄悄地运行了。比如近日我就收到一张好友从QQ传来的超女壁纸,但是当我打开时却发现:已经用“和传真查看器”打开了,硬盘的指示灯却一直在狂闪。显然在我打开的同时,有不明的程序在后台运行。现在用FIND命令检测是否捆绑木马,在命令提示符输入: 8 LUG WeF

FIND /c /I〝This program〞g:\chaonv.jpe.exe pN8H Rf0*

其中: v#ol$?5U")

g:\chaonv.jpe.exe表示需要检测的文件 e-/V k6xYR

FIND命令返回的提示是“___G:CHAONV.EXE: 2”,这表明“G:、CHAONV.EXE”确实捆绑了其它文件。因为FIND命令的检测:如果是EXE文件,正常情况下返回值应该为“1”;如果是不可执行文件,正常情况下返回值应该为“0”,其它结果就要注意了。 y#eF f3'@)

提示:其实很多捆绑木马是利用Windows默认的“隐藏已知类型文件扩展名”来迷惑我们,比如本例的“chaonv.jpe.exe”,由于这个文件采用了JPG文件的图标,才导致上当。打开“我的电脑”,单击“工具→文件夹选项”,“单击”“查看”,去除“隐藏已知类型文件扩展名”前的小勾,即可看清“狼”的真面目。 tqu >(d*U

八、总结 "2yDT5 #8

最后我们再来总结一下手动毒的流程: +vW{ . ~%

用TSKLIST备份好进程列表→通过FC比较文件找出病毒→用NETSTAT判断进程→用FIND终止进程→搜索找出病毒并删除→用REG命令修复注册表。这样从发现病毒、删除病毒、修复注册表,这完成整个手动查毒、杀毒过程。

在Windows 7中,集成了一个名为Win RE(Windows Recovery Environment,Windows恢复环境)的开机修复功能。利用该功能,当系统出现问题而不能启动的时候,我们可通过该功能让系统进行自动修复。1、系统修复

当系统不能正常启动时,在开机时按下F8键(通常在系统启动失败后会自动跳到该界面)可进入Windows 7“高级启动选项”菜单。和此前的系统不同,Windows 7的高级启动菜单项目要多一些,其中第一项“修复计算机”就是所谓的Win RE。选中该项后按回车键,可进入系统修复向导。在此不需要用户的过多参与,只需在修复时依次确认三次其它的事情交给系统,大概经过10分钟左右(与系统安装的软件和硬件性能相关)的时间系统就会修复完毕。

2、功能迁移

当然,使用Windows 7的用户还不是很多,不过没关系我们可将该功能迁移到Vista中,让其也具备该功能。

首先是复制相关文件。找一台已安装了Windows 7的计算机,依次进入“C:\Recovery\30f6d532-e054-11dd-997b-e25e3f2c6222”文件夹(C为Windows 7的系统分区,至于30f6d532-e054-11dd-997b-e25e3f2c6222不同的计算机会有不同。另外,Recovery为隐藏文件夹需要设置显示所有系统文件才能看到)。

在目录下有两个文件Winre.wim和boot.sdi,其大小分别为139MB和3.0MB(不同的版本大小略有不同),将这两个文件通过移动设备拷贝到安装有Vista的电脑的非系统分区(比如D分区),然后将其文件属性设置为隐藏、系统、只读属性。

其次创建一个批处理文件,通过该批处理文件在系统启动菜单中添加名为“Windows RE修复计算机”的启动项。加入我们刚才拷贝的系统修复文件Winre.wim、boot.sdi在D盘根目录下,可拷贝下面的代码将其保存为fix.cmd。

扩展资料:

Windows 7和Windows Vista一脉相承有不少相同的系统组件,但是这些组件在Windows 7中功能更加丰富,性能得到了提升。从中选择几个系统工具,进行一番体验。

1、可自定义的磁盘碎片整理

磁盘碎片整理从Windows 98就有了,但是windows版本的更新换代并没有对其做更大的改进,其磁盘整理的效率确实太低了。Windows 7中的磁盘碎片整理的性能有了很大的提升,并且用户可根据需要进行自定义。

2、功能更加完善的系统还原

系统还原是Windows系统的标准组件,在Windows Vista中系统还原比较简单,可供设置的选项比较少,不能满足某些特殊需要。而在Windows 7中系统还原有了较大的改进,方便了用户自定义的需求。

3、问题反馈录像机

Windows用户对于微软的错误报告并不热心,因为我们的报告的问题往往有去无回。在Windows Vista中微软对用户报告的问题给予了必要的重视,会对用户反馈解决方案。在Windows 7中微软添加了一个名为“问题反馈录像机”的工具,该工具应该是微软为方便用户反馈问题而设计的。

4、其他有趣的工具

另外,在Windows 7中对以前的某些工具进行了改进还增加了一些新的工具。通过笔者的使用体验,这些工具比较实用而且很有趣。

参考资料:

好了,今天关于“批处理禁用u盘”的话题就到这里了。希望大家能够通过我的讲解对“批处理禁用u盘”有更全面、深入的了解,并且能够在今后的生活中更好地运用所学知识。

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。